기업 내 사용자 기기에서 전자 문서의 무결성과 사용 모니터링을 제공하는

전자문서 보안시스템 개발 단계 보고서

(1 )

2016 . 03 . 31

주관기관 펜타시큐리티시스템 주 ( )

미래창조과학부

********

********

********

********

공고번호 제 호 과제번호

정보통신 방송 연구개발 · (1 단계 보고서 )

보안 등급 보안과제 일반과제

과제 성격 기초 응용 개발

총괄과제명 총괄 세부과제로 이루어진 병렬형 과제인 경우 기재

과제명

국 문 기업 내 사용자 기기에서 전자 문서의 무결성과 사용 모니터링을 제 공하는 전자문서 보안시스템 개발

영 문

주관기관 기관명 펜타시큐리티시스템주 사업자등록번호

주 소 서울특별시 영등포구 국제금융로 길 한진해운빌딩 층

총괄책임자

성 명 심상규 직위 직급 이사

전화번호 부서 연구소

휴대전화번호 팩스번호

과학기술인등록번호 전자우편

총수행기간 개월 단계

협약기간 개월 단계

사업비현황

천원 연도 정부

출연금

민간부담금 정부외

출연금 합 계

현금 현물 소계

재원 해당여부 차년도 년

차년도 년

정진기금 차년도 년

방발기금 차년도 년

차년도 년

일반회계 합 계

참여기관

기관명 책임자성명 직위 직급 휴대전화 전자우편 과학기술인등록번호 유형

참여기업 주관기관과 참여기관 중 중소기업 개 중견기업 개 대기업 개 주관기관

실무담당자

성 명 박영인 부서 직위 연구소 부장

전화번호 전자우편

휴대전화번호 팩스번호

과제특성

해당사항 모두체크

기술료비징수 사업화비적용 표준연계 경쟁과제 자산뱅크

공개 정책지정 일반형 병렬형 총괄 병렬형 세부

등급 성격구분 창의 전략 혁신

동 연차 단계 보고서상의 기재 내용이 사실임을 확약하며 만약 사실이 아닐 경우 정보통신 방송 연구개발사업 관련 법령 및 규정에 따라 중단 협약해약 환수 등의 어떠한 불이익도 감수하겠습니다

년 월 일

총괄책임자 심상규 서명

목 차 < >

요약문

< >...3

연구개발목표

1. ...5

연구범위 및 연구 수행 방법

2. ...7

연구개발 목표의 달성도 및 자체평가

3. ...8

연구개발성과 해당되는 성과만 기재

4. ( )...24

구매 금액이 천만원 이상인 연구시설 장비 구축 현황

5. 3 ㆍ ...26

연구개발비 집행 실적

6. ...27

연구 수행에 따른 문제점 및 개선 방향

7. ...28

중요 연구변경 사항

8. ...29

기타 건의 사항

9. ...30

붙임 자체 보안관리 진단표

1. ...31

붙임 연구실 안전조치 이행표

2. ...32

국문요약문 < >

연구개발 목표

기업 내 의 사용자 기기에서 사용되는 전자문서에 대한 무결성 보증 및 사용 이력에 대한 감사를 제공하는

기술을 확보하기 위해 다음과 같이 사전 연구 및 개발

전자문서의 무결성 제공기술의 체계 개발

전자문서의 사용 이력에 대한 감사 기술의 연구

사용자 기기에서 동작하는 개발

시스템 개발

연구개발 내용

o 전자적 흔적 수집 및 분석을 위한 연구

윈도우 계열의 (New Technologies File System) 파일시스템 구조 분석

파일시스템에 존재하는 고유한 전자적 흔적 연구

윈도우 운영체제의 계층적 데이터베이스 에 존재하는 전자적 흔적 연구

o 개발

§ 전자문서의 사용에 따른 전자적 흔적 수집 및 처리 기술

§ 전자문서의 생성 및 갱신 시 무결성 검증 코드 생성 기술

§ 사용자 기기에서 동작하는 개발

§ 전자문서의 사용 이력 및 전자적 흔적의 전송 기술 o 전자문서 무결성 보증 및 개발

무결성 검증 코드체계 개발 및 대량의 전자문서 무결성 검증 코드들의 고속 집적기술 개발

블록체인 기반의 전자문서 무결성 보증 기술 개발

사용자 기기에서 수집된 전자적 흔적의 통합 분석 및 전자문서의 생명주기 시각화 기술

연구개발성과

o 전자문서의 무결성 제공기술 연구개발

해쉬트리 기반의 무결성 검증 체계 개발

블록체인 기반의 무결성 보증 체계 개발 o 전자문서의 사용에 따른 전자적 흔적 연구

의 가 관리하고 있는 전자문서의 추상화 구조 및 메타데이터 구조 분석

의

속성의 데이터 구조 분석 및 수집 대상 식별

윈도우 운영체제에서 응용 프로그램 실행 흔적 및 보안 이벤트 로그 분석

o 사용자 기기에서 동작하는 개발

운영체제 및 파일시스템 전자적 흔적 수집 전송 기술 개발

전자적 흔적 수집 및 전송 기술 개발

전자문서 생성 또는 갱신 시 무결성 코드 생성 기술 개발

o 시스템 개발 기술의 연구개발

전자문서의 생성 및 갱신 시 생성되는 무결성 검증 코드를 해쉬트리 기반의 대용량 고속 처리 기술 개발

해쉬트리의 최종 해쉬 값으로 블록체인 네트워크를 형성하고 이를 기반으로 신뢰기관을 두지 않는 안정적인 무결성 보증 기반 확보

사용자 기기에서 수집된 전자적 흔적의 통합 분석 및 시각화 기술 개발

주기적인 모니터링 기술 개발

활용계획 및 기대효과

o 기밀성에 특화된 보안기술의 제품화

주암호화 기술을 배제하고 기밀성에 특화된 보안기술의 확보

빅데이터 환경을 위한 데이터 기밀성 제공 가능

공인전자문서보관서 등의 서비스와 연동 가능 o 포렌식 기술의 제품화

포렌식 기술은 전문인력을 통해서만 제공

전자문서의 오남용 분석에 특화된 포렌식 기술을 솔루션 형태로 제공

o 다변화하는 ICT 환경을 위한 보안 기술의 확보

IoT, 빅데이터 클라우드 환경을 위해 요구되는 무결성 보증 기술 , 확보

모바일 기기를 중심으로 한 BYOD(Bring Your Own Device) 환경을 위한 전자문서 포렌식 기술의 확보

o SaaS(Software as a Service) 형태의 보안 솔루션 개발

EDS cloud 를 SaaS 형태로 개발

서비스 개발 SECaaS(Security-as-a-Service)

∘

API 공개를 통해서 다양한 서비스로 확장 매쉬업 가능 ( ) o 글로벌 전문 기술로 시장 개척

국내 시장에서 취약했던 무결성 보증 기술과 포렌식 기술을 제품화

해외 시장에서 서버형 제품과 클라우드형 서비스로 공급

국내 고유기술의 제품화를 통한 해외 시장 확보

핵심어 개 이내 (5 )

국문

전자문서 보안 전자문서무결성 기업 정보보호 문서 이력

관리 블록체인

영문

Electronic Document SecurityElectronic Document Integrity

Enterprise Information

Security

Document History Management

Blockchain

기술개발사업 주요 연구 성과

< >

연구개발 목표 1.

가 최종 목표 .

기업 내 Endpoint 의 사용자 기기에서 사용되는 전자문서에 대한 무결성 제공 및 사용

○

이력에 대한 감사를 제공하는 전자문서 보안 (EDS; Endpoint Document Security) 시스 템 개발

사용자 기기 (Endpoint 기기 에 설치되는 ) EDS agent 와 EDS server 를 중심으로 동작

•

사용자 기기 내부에 저장된 전자문서가 해킹 또는 멀웨어 (malware) 에 의해 위변조되는

•

것을 감지할 수 있도록 전자문서 무결성 검증 체계를 제공

특정한 전자문서가 기업 내의 여러 사용자 기기들을 통해 유통되는 경로를 분석함으로

•

써 기업의 정보자산이 오남용되는 것으로부터 보호 기능을 제공

그림 시스템의 개념도

[ 1-1] EDS

나 당해 연도

. ( ·단계 연구개발 목표 및 결과 )

구분 연도( ) 세부 과제명 세부 연구 목표 연구개발 수행 내용 연구 결과

단계 1 (2015)

기업 내 사용자 기기에서 전자 문서의 무결성과 사용 모니터링을 제공하는 전자문서

보안 시스템 개발

전자문서의 무결성 제공기술 연구

무결성 검증 코드의 코드체계 개발

무결성 검증 코드의 집적기술 개발

§ 해쉬트리와 블록체인 기반 무결성 보증 기술 구현

전자문서의 사용에 따른 전자적 흔적 연구

전자문서의 사용 이력에 대한 운영체제 및 파일시스템의 고유 흔적 분석

§ 파일시스템 분석

§ 운영체제

실행프로그램 로그 분석

§ 윈도우 보안 이벤트 분석

사용자 기기에서 동작하는 EDS agent

개발

사용자 기기 내에 전자문서의 메타정보 수집

§ 파일시스템의 MFT(Master File

및

Table) $LogFile 메타정보 추출

전자문서 사용 흔적 수집 및 EDS server 전송

§ 전자문서 사용 실시간 감지 및 전자적 흔적 수집 및 전송

보안 의심 행위 감지 및 EDS server 전송

§ 보안 이벤트 로그 갱신 실시간 감지 및 전자적 흔적 수집 및 전송

전자문서의 무결성 검증 코드 생성 및

전송 EDS server

§ 전자문서 생성 및 갱신 시 무결성 검증 코드 생성 및

전송 EDS server

EDS agent의 위변조 방지 기술

§ EDS Agent 디지털 서명 통한 위변조 방지 기술

시스템 EDS Server

개발

전자문서 무결성 검증코드 집적 기술

§ 무결성 검증 코드 해쉬트리 생성 기술 개발

무결성 검증 코드 통합 관리 기술

§ 해쉬트리 기반 블록체인 무결성 검증 구조 구현

전자적 흔적 통합 분석 기술

§ EDS Server 관리 시스템 개발

연구 범위 및 연구 수행 방법 2.

연구 범위 연구 수행 방법

이론적 실험적 접근방법

( ㆍ ) 구체적인 내용

전자문서의 무결성 제공기술 연구

해쉬트리 기반의 무결성 검증 기술 개발

전자문서 생성 및 갱신 시 생성된 무결성 검증 코드의 효율적인 대량 고속 처리가 가능한 트리구조 기반 집적 기술 개발

블록체인 기반의 무결성 보증 기술 개발

해쉬트리의 최종 해쉬 값의 무결성 보증을 블록체인으로 연결하여 무결성 보증 체계 및 기술 개발

전자문서의 사용에 따른 전자적 흔적

연구

파일시스템 분석 윈도우 환경의 파일시스템 추상화

구조 분석 애플리케이션 분석

윈도우 운영체제에서 응용 프로그램 실행 흔적, 전자문서 사용 행위 등의 시스템 정보 분석

윈도우 이벤트 로그 분석

윈도우 운영체제의 보안 감사 정책에 의해서 기록된 보안 이벤트 로그 분석

사용자 기기에서 동작하는 EDS agent

개발

파일시스템 정보 수집 및 전송 기술 개발

파일시스템의 MFT에서

전자문서(MS-WORD, MS-EXCEL, 아래 한글 의 고유한 MS-POWERPOINT, )

메타 정보 수집 기술 개발

전자문서 갱신 시 파일시스템의 에서 전자적 흔적 수집

$LogFile 기술 개발 전자문서의 무결성 코드 생성 기술 개발

전자문서의 생성 및 갱신 시 알고리즘을 적용하여 SHA-256

무결성 검증 코드 생성 기술 개발 전자문서 사용 행위 생성( , 수정, 열람,

삭제) 감지 기술 개발

파일시스템 감시 컴포넌트의

이벤트를 수신하여 전자문서의 사용 행위 실시간 감지 및 전자적 흔적 수집 기술 개발

보안 침해 의심 행위 감지 및 수집 기술 개발

시스템의 날짜 및 시간 변경 이벤트 발생 시 보안 이벤트 로그의 전자적 흔적 수집 기술 개발

시스템 EDS server

개발

대용량 처리 기술

EDS agent에서 생성된 무결성 검증 코드(IVC:Integrity Verification

들 사이의 계층 Code)

결합 해쉬트리 을 통해서 무결성 ( ) 검증 코드에 대한 무결성을 확보할 수 있는 집적 기술 구현

전자적 흔적 통합 분석 및 관리 기술 개발

전자문서의 전주기 시각화 화면 설계 및 UI개발

전자문서의 공유 및 유통형태 분석 화면 설계 및 UI개발

모니터링 기술 개발

EDS agent EDS agent의 활성화 상태 모니터링 기술 개발

연구개발 목표의 달성도 및 자체 평가 3.

가 연구개발성과 및 평가 방법 .

연구개발성과

○

전자문서의 무결성 제공 기술 개발 1)

◯

1개발 목표

◯

가해쉬트리 기반의 무결성 검증 기술 개발

◯

나블록체인 기반의 무결성 보증 기술 개발

◯

2개발 결과물

◯

가해쉬트리 기반 무결성 검증 체계 개발

사용자 기기 내에 전자문서가 생성 또는 갱신 시에 생성되는 무결성 검증 코드 -

들 사이의 계층 결합을 통해서 무결성 검증 코 (IVC; Integrity Verification Code)

드에 대한 무결성을 확보할 수 있는 검증 체계

그림 해쉬트리 기반 무결성 검증 체계 [ 3-1]

◯

나블록체인 기반 무결성 보증 체계 개발

- 비트코인 의 무결성 보증을 위해 사용되는 기반 기술인 블록체인을 채용 하여 전자문서의 무결성 보증 체계 수립

각각의 전자문서 무결성 검증 코드들이 집적된 최종 해쉬 값을 조합하여 블록체

인을 형성하고 이를 기반으로 , 신뢰기관이 필요하지 않는 무결성 보증 기술로

안정적인 보안 기반 확보

그림 블록체인 구조

전자문서 사용에 따른 전자적 흔적 연구 2)

◯

1개발 목표

◯

가운영체제 및 파일시스템의 고유 흔적 분석

◯

나운영체제의 시스템 정보 및 응용 프로그램 실행 흔적 분석

◯

다운영체제의 이벤트 로그 분석

◯

2개발 결과물

◯

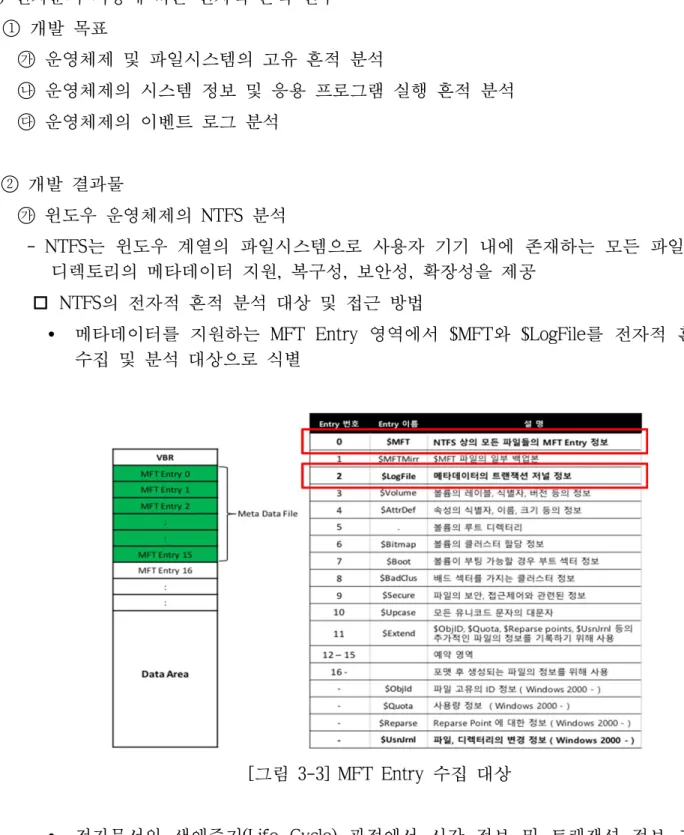

가윈도우 운영체제의 NTFS 분석

는 윈도우 계열의 파일시스템으로 사용자 기기 내에 존재하는 모든 파일 및 - NTFS

디렉토리의 메타데이터 지원 복구성 보안성 확장성을 제공 , , , o NTFS 의 전자적 흔적 분석 대상 및 접근 방법

메타데이터를 지원하는 MFT Entry 영역에서 $MFT 와 $LogFile 를 전자적 흔적 수집 및 분석 대상으로 식별

그림 수집 대상

[ 3-3] MFT Entry

전자문서의 생애주기 (Life Cycle) 관점에서 시간 정보 및 트랜잭션 정보 조사

및 분석

그림 전자적 흔적 분석을 위한 접근 방법 [ 3-4]

o MFT 추상화 구조 및 분석 대상

파일시스템에 존재하는 MFT Entry 는 다음과 같은 구조를 가짐

파일의 특성은 MFT Entry 에 존재하는 속성으로 표현

그림 추상화 및 분석 대상

[ 3-5] MFT Entry

◯

나윈도우 환경의 레지스트리 (Registry) 분석

레지스트리는 운영체제와 응용 프로그램에 필요한 정보를 저장하기 위한 계층형 -

데이터베이스

운영체제 부팅과정부터 로그인 서비스 실행 응용 프로그램 실행 사용자 행위 등

- , , ,

모든 활동에 관여함

o 시스템 정보 조사 및 분석

HKEY_LOCAL_MACHINE 레지스트리는 시스템의 하드웨어 소프트웨어 설정 및 , 다양한 환경 정보를 제공

운영체제 설치 일자 운영체제 식별자 운영체제 세부 버전 운영체제 설치 루 , , , 트 폴더 사용자 이름 등 시스템 기본 정보 제공 ,

레지스트리 위치 : HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows

NT\CurentVersion

그림 사용자 기기의 시스템 기본 정보 예시 [ 3-6]

o 최근 열람 및 저장한 전자문서 사용 흔적 분석

사용자 기기 내에서 최근 열렸거나 저장된 전자문서의 정보 제공

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Explorer\Rec 의 에서 첫 번째 값이 가장 최근에 열어본 전자문서의 로그 entDocs MRUListEx

를 저장

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Explorer\Co 의 의 첫번째 값이 가장 최근에 열람하거 mDlg32\OpenSavePidMRU MRUListEx

나 저장된 파일에 대한 로그를 저장

그림 최근 열람 전자문서의 레지스트리 흔적 예시 [ 3-7]

o 응용 프로그램 실행 흔적 분석

윈도우 환경에서는 실행파일이 메모리에 로드되어 실행되면 운영체제는 여러

정보를 변경하고 그 흔적을 남김

표 실행파일에 대한 운영체제의 고유 흔적 분석 정보 [ 3-1]

구분 분류 정보수집 방법

실행파일 사용 흔적 윈도우 프리패치(Prefetch) File Format

UserAssist 레지스트리

MUICache 레지스트리

실행 모듈 정보

Lodade PE(exe, dll, sys) 윈도우 API

자동시작 위치 정보 Run 레지스트리

Shell 레지스트리

Service 레지스트리

윈도우 프리패치 파일은 시스템의 부팅 시간 응용 프로그램 실행 기록은 , 안에 해당 파일이 존재함

C:\WINDOWS\Prefetch\

실행파일 해쉬코드 - .pf 형태로 되어 있으며 내용은 핵사코드로 해당 프로그램의 주소를 기록

같은 응용 프로그램을 실행하더라도 뒤에 생기는 해쉬 값이 다르기 때문에 매 번 실행할 때마다 다른 .pf 파일이 발생됨

그림 윈도우 프리패치 예시

[ 3-8] (Prefetch)

◯

다윈도우 환경의 보안 이벤트 로그 분석

운영체제는 정의된 보안 정책에 의해 보안 이벤트 발생 시 해당 이벤트 로그를 파

- ,

일로 기록 및 관리

가 실시간 감지되고 변경 내역이 기록됨

그림 날짜 및 시간 변경에 의한 보안 이벤트 로그 예시 [ 3-9]

사용자 기기에서 동작하는 개발

3) EDS agent

◯

1개발 목표

◯

가사용자 기기 내의 전자문서들의 메타정보 수집

◯

나전자문서 사용에 대한 실시간 감지 및 전자적 흔적 수집

◯

다전자문서의 생성 및 갱신 시 무결성 검증 코드 생성

◯

라EDS agent 의 위변조 방지 기술 개발

◯

2개발 결과물

◯

가운영체제 및 파일시스템의 전자적 흔적 수집 및 전송 기술 개발 o 운영체제 및 파일시스템의 전자적 흔적 수집을 위한 접근 방법

운영체제 커널 (Kernel) 을 통해서 파일시스템의 MFT 에 바이너리 형태로 기록된 메타데이터를 추출

파일시스템으로부터 사용자 기기 내에 존재하는 전자문서(MS-WORD, 에 대한 메타데이터를 추출하여 MS-EXCEL, MS-POWERPOINT, HWP) EDS

로 전송

server

그림 개념도 [ 3-10] EDS agent

o 파일시스템 MFT(Master File Table) 의 전자적 흔적 수집 범위 및 데이터 항목

MFT Entry Header 는 MFT 앞 부분의 바이트 정보로 파일의 실제 사용되는 48 크기 , MFT Entry 크기 , base record 의 MFT Entry 의 주소 값 등을 보유

MFT Entry Header 데이터 구조에서 추출하는 전자적 흔적은 가장 최근의 트랜 잭션 번호를 나타내는 LSN(Logfile Sequence Number) 과 base record 의 MFT

의 주소 값 을 수집

Entry (Number of this MFT Entry)

그림 데이터 구조 및 수집 대상

[ 3-11] MFT Entry Header

$STANDARD_INFORMATION 은 속성 값이 0x10 으로 가장 낮기 때문에 MFT 에서 가장 처음에 위치

Entry

파일의 생성 수정 접근 , , , MFT Entry 수정 시간 파일의 삭제 여부 , (Flags), 소유

자 정보 제공

그림 데이터 구조 및 수집 대상 [ 3-12] $STANDARD_INFORMATION

$FILE_NAME 은 속성 식별 값이 0x30 을 가지며 파일의 이름 (UTF-16 인코딩 생 ), 성 접근 수정 시간정보 표현 / /

Flags 는 $STANDARD_INFORMATION 의 속성 Flags 와 동일

그림 데이터 구조 및 수집 대상

[ 3-13] $FILE_NAME

◯

나전자문서 사용 시 실시간 감지 및 전자적 흔적 수집 전송 기술 개발 / o 전자문서 사용에 따른 실시간 감지 기술

파일시스템 변경 감지 컴포넌트는 전자문서의 생성 및 갱신뿐만 아니라 디렉 , 토리나 파일의 이름 변경 삭제 행위에 대한 실시간 모니터링이 가능 ,

파일시스템 변경 감지 컴포넌트는 전자문서의 변경 이벤트가 발생한 날짜 시 ,

간 해당 전자문서의 전체경로를 포함하는 파일명 등의 정보를 제공 ,

그림 사용자 기기 내의 전자문서 사용 이벤트 로그 [ 3-14]

o 전자문서의 전자적 사용 흔적 수집 및 전송 처리

EDS agent 는 운영체제의 파일시스템 변경 감지 컴포넌트에 의해 발생되는 이 벤트를 실시간 감지하여 전자문서의 생성 및 갱신 여부 판단

파일시스템 변경 감지 컴포넌트로부터 변경 이벤트 유형 생성 갱신 삭제 파일명 ( , , , 변경 과 날짜 시간 전자문서 전체 경로명 정보를 수집 ) , ,

파일시스템의 MFT(Master File Table) 에 존재하는 메타데이터 추출하여 전자문 서의 사용 이력과 함께 EDS server 로 전송

그림 전자문서 사용에 따른 전자적 흔적 수집 및 전송 기술 개념도 [ 3-15]

◯

다전자문서의 무결성 검증 코드 생성 기술 개발

사용자에 의해 전자문서가 새로 생성되거나 내용 첨삭 등의 수정 또는 동일한 전

- ,

자문서의 복제 행위가 감지되면 , EDS agent 는 해당 전자문서의 무결성 검증 코드

전자문서의 무결성 검증 코드는 바이너리 형태로 존재하는 전자문서의 내용을 입 -

력 값으로 하여 SHA-256 알고리즘을 적용하여 해쉬 값을 생성

그림 에서 전자문서 무결성 검증 코드 생성 과정 [ 3-16] EDS agent

◯

라EDS agent 의 위변조 방지 기술

실행 모듈에 디지털 서명을 추가하여 프로그램의 위변조 방지 기술을 - EDS agent

적용함

시스템 개발 4) EDS server

◯

1개발 목표

◯

가무결성 검증 코드를 효율적 계산하여 대용량 고속 처리 기술 개발

◯

나블록체인 기반의 무결성 보증 기술 개발

◯

다전자문서들의 전자적 흔적 통합 분석 및 관리 시스템 개발

◯

2개발 결과물

◯

가무결성 검증 코드를 효율적 계산하여 대용량 고속 처리 기술 개발 사용자 기기 내에서

- EDS agent 로부터 전자문서 별로 생성된 무결성 검증 코드를 전송받고 이를 무결성 검증 코드들 사이의 계층 결합하여 효율적으로 계산하는 , 해쉬트리 생성 기술을 개발

저장된 전자문서를 열 때 기존에 저장된 무결성 검증 코드와 현재 문서를 비교

- ,

하여 해당 문서의 무결성을 검증함

- 암호화 보다 고속 처리가 가능한 해쉬함수를 기반으로 규모 확장에 유리한 구조

를 가짐

는 전자문서의 생성 또는 갱신할 때마다 해당 전자문서에 대한 무결 - EDS agent

성 검증 코드를 새롭게 생성하고 이를 기반으로 일정 주기마다 해쉬트리가 생 , 성됨

◯

나블록체인 기반의 무결성 보증 기술 개발

- 비트코인의 무결성 보증을 위해 사용되는 블록체인 기술을 채용하여 해쉬트리의 최종 해쉬 값을 이용하여 블록체인을 생성함

일정 주기마다 생성되는 최종 해쉬 값을 기반으로 블록체인 네트워크를 형성하 -

여 신뢰기관을 필요로 하지 않는 무결성 보증 기술 확보

◯

다전자문서들의 전자적 흔적 통합 분석 및 관리 시스템 개발

- 추출된 전자적 흔적을 활용하여 다음과 같은 통합적 분석을 제공

표 전자문서의 전자적 흔적 분석 범위 및 목적 [ 3-2]

전자문서의 무결성 검증 코드와 해쉬트리 값을 이용하여 무결성 검증 기능을 제 -

공

분석 범위 분석 목적 데이터 항목

전자문서 보유 현황

사용자 기기 별 또는 조직 전체 전자문서의 유형별 보유 현황 파악

일 주 월 단위 또는 특정 기간 / / 동안의 전자문서 생성 또는 삭제 현황 파악

§ 시스템ID

§ 전자문서의 유형

§ 전자문서 생성 일시

§ 전자문서 삭제 일시

§ 전자문서 삭제 여부

동일한 전자문서 보유 현황

사용자 기기 또는 조직 전체 동일 전자문서 보유 현황 파악

§ 시스템ID

§ 전자문서 식별ID

§ 전자문서 유형

§ 전자문서 무결성 검증 코드

전자문서의 생애주기 분석

특정 전자문서의 생성 수정, , 열람 복제 및 공유 삭제의 , , 전주기에 대한 타임라인 분석 및 시각화 제공

§ 시스템ID

§ 전자문서 식별ID

§ 전자문서 사용

이력 생성 수정 열람( , , , 복사 파일 또는 경로명 , 변경 삭제, )

전자문서의 공유 및 유통현황 분석

사용자 간의 전자문서 공유 및 유통 현황 분석

§ 시스템ID

§ 전자문서 식별ID

§ 전자문서 유형

§ 전자문서 무결성 검증 코드

개발 결과 평가

○

증거수집 처리 지침 준수성 5) RFC3227

◯

1평가 근거

미국 미국표준기술연구소

- NIST(National Institute of Standards and Technology, ) 에서 RFC3227 ‘ 디지털 증거 수집 및 획득에 대한 가이드라인 을 제시 ’

휘발성정보 및 증거 수집 관점에서 법정에서 디지털 증거로 인정받기 위해서는 증 -

거 수집 및 처리 지침을 준수해야 하며 획득한 전자적 흔적 및 증거는 무결성과 , 동일성이 필수적으로 요구됨

◯

2평가 결과

표 디지털 증거수집 처리 지침에 대한 적법성 평가 [ 3-3]

범례 준수 부분 준수 해당사항 없음

* < > ○ : , △ : , N/A :

증거 수집 처리 지침 준수

여부 적법성 확보 방안 해당 기관의 보안 정책을 준수하고 사고 처리와

법무를 담당하는 직원을 채용하라. N/A 해당사항 없음 가능한 시스템이 정확하게 나타나도록 촬영하라. N/A 해당사항 없음 상세히 기록하라 여기에는 날짜와 시간이 .

포함되어야 한다 가능하다면 자동으로 . 기록하라. (예를 들어 유닉스에서 스크립트 프로그램을 사용할 수 있다 단 출력 파일이 . 증거가 들어있는 매체에 생성되지 않아야 한다.) 기록이나 출력물에 대해서는 날짜를 기입하고 서명한다.

○ EDS agent에서 수집된 날짜와 시간을 자동화하여 로그파일로 기록 및 관리

시스템 시간과 UTC(협정 세계시 사이의 차이를 ) 기록한다 타임스탬프. (Timestamp) 를 기록할 때마다 UTC를 사 용했는지 로컬 타임을 사용했는지 표시한다.

○

에서는 파일시스템에서 EDS agent

수집되는 전자적 흔적은 UTC, 전자문서 변경 감지의 경우 로컬타임을 사용 조사시 취했던 모든 행위와 시간을 기록함으로써

몇년 후에 있을 증언에 대비하라 상세하게

( ) .

기록하는 것이 중요하다.

○ EDS agent에서 수집된 날짜와 시간을 자동화하여 로그파일로 기록 및 관리 수집하는 데이터의 변형을 최소화 하라 이것은 .

내용의 변경만을 의미하는 것은 아니며 파일 , 또는 디렉토리의 접근 시간의 경신도 하지 않아야 한다.

○

에서는 파일시스템에서 EDS agent

유지 관리하고 있는 전자적 흔적을 / 수집할 때 비트단위로 수집하여 변형을 , 최소화함.

변경될 외부 요인을 제거하라. ○

전자문서가 생성 및 갱신될 때 무결성 , 검증 코드를 생성하여 무결성 검증 체계를 확보

수집과 분석 둘 중 하나를 선택할 상황이면 먼저

수집하고 나중에 분석하라. ○

에서 전자문서의 사용 이력 EDS agent

및 전자적 흔적을 수집하고 EDS 에서 통합 분석 수행 server

말할 필요조차 없지만 수행 절차는 실행 가능해야 한다 사고 대응 정책처럼 절차 역시 .

특히 위기 상황에서 유용성이 있는지 검증되어야 ○

에서 사용자에 의한 EDS agent

전자문서 사용 및 변경을 자동으로 감지하여 전자적 흔적 수집 및 EDS

디지털 데이터 수집 및 분석 도구의 요구사항 만족도 6)

◯

1평가 근거

년 한국정보통신기술협회 에서 디지털 포렌식을 위한 디지털 데이터

- 2007 (TTA) “

수집도구 요구사항 표준번호 ( :TTA.KO-12.0057)” 를 표준화하여 제공

또한 한국정보통신기술협회 에서는 컴퓨터 포렌식을 위한 디지털 증거 분

- , (TTA) “

석도구 요구사항 표준번호 ( :TTAK.KO-12.0081)” 에 명시된 분석도구의 필수 기능 별 세부적인 요구사항들을 만족하는지 테스트하기 위한 검증 규격을 제공

본 연구결과가 전자문서의 전자적 흔적 수집 및 분석 기능을 평가함에 있어 한

- ,

국정보통신기술협회 (TTA) 에서 제시하는 요구사항에 대한 표준을 활용함

◯

2평가 결과

◯

가디지털 데이터 수집 도구 요구사항 만족도

표 디지털 수집 도구 요구사항의 처리 및 적용 방법 [ 3-4]

범례 수용 부분 수용 해당사항 없음

* < > ○ : , △ : , N/A :

증거 수집 처리 지침 준수

여부 적법성 확보 방안 자동화 되어야 한다 체계적으로 되도록 하라. .

수집 절차에 규정된 지침에 입각하여 각각의 기기에 대한 체계적인 접근이 채택되어 야 한다.

종종 조사에 필요한 기기가 많아 속도가 아주 중요할 수 있고 여러 명이 동시다발적으로 , 증거를 수집하는 것이 적합할 수 있다 하지만 . 한 시스템에서는 단계적으로 수행해야 한다.

○ EDS agent가 설치된 사용자 기기에서 동시다발적 증거 수집이 가능함

휘발성이 높은 것에서 낮은 순서로 진행하라. ○

디지털 증거 가치를 고려하여 실행 프로그램 정보 전자문서의 생성 삭제 , , 및 변경 파일 정보 등 휘발성 순서에 따라 우선 순위가 높은 것을 먼저 수집 시스템의 저장 매체에 대해서는 비트 레벨의

복제를 해야 한다 포렌식 분석을 하려 한다면. , 분석으로 인해 대부분 파일의 접근 시간이 변경되기 때문에 증거 복제본(evidence copy)의 비트 레벨 복제를 해야 한다 증거 복제본으로 . 포렌식 분석을 하지마라.

N/A 해당사항 없음

구분 요구사항 수용

여부 처리 및 적용 방법

DA_MG_01

디지털 데이터 수집도구는 획득한 디지털 데이터 원본의 디스크 이미지나 복제 디스크를 생성할 수 있어야 한다.

N/A 해당사항 없음

는 을 의미

* DA data acquisition

은 를 의미

* M mandatory 는 을 의미

* G general

◯

나디지털 증거분석 도구의 일반적 기능의 요구사항 만족도

표 디지털 증거분석 도구의 일반적 기능 요구사항의 처리 및 적용 방법 [ 3-5]

범례 수용 부분 수용 해당사항 없음

* < > ○ : , △ : , N/A :

구분 요구사항 수용

여부 처리 및 적용 방법 DA_MG_02

디지털 데이터 수집도구는 디지털 데이터 원본 저장소의 전체 데이터를 수집할 수 있어야 한다.

○

파일시스템에서 사용자 기기에 존재하는 모든 전자문서의 전자적 흔적 수집이 가능함

DA_MG_03

디지털 데이터 수집도구는 디지털 데이터 원본 저장소의 일정 부분 데이터를 수집할 수 있어야 한다.

○

파일시스템에서 사용자 기기에서 특정 경로에 존재하는 전자문서의 전자적 흔적 수집이 가능함

DA_MG_04

디지털 데이터 수집도구는 디지털 데이터 원본 저장소의데이터를 완전하게 수집해야 한다.

○

활성상태의 윈도우 운영체제

환경에서 사용자의 전자문서 생성, 수정 삭제 열람 등의 행위 탐지를 , , 기준으로 전자적 흔적 수집함 DA_MG_05

디지털 데이터 수집도구는 디지털 데이터 원본 저장소의 데이터를 정확하게 수집해야 한다.

○ 파일시스템에서 MFT의 속성 값을 비트단위로 전자적 흔적 수집함

DA_MG_06

디지털 데이터 수집도구는 디지털 데이터 획득 과정에서 오류가 발생한다면 오류의 유형과 위치를 사용자에게 알려야 한다.

△

에서 전자적 흔적 수집 EDS agent

또는 서버 전송과정에서 오류 발생 시에 오류 유형에 따라 로그를 파일로 기록

DA_MG_07

디지털 데이터 수집도구는 디지털 데이터 획득 과정에서 해결할 수 없는 오류가 발생한다면 복사 원본 저장소의 해당 위치에 분석 결과에 영향을 주지 않는 값으로 대체해야 한다.

○

에서 전자적 흔적 수집 EDS agent

또는 서버 전송과정에서 오류 발생 시에 오류 유형에 따라 로그를 파일로 기록

DA_MG_08

디지털 데이터 수집도구는 디지털 데이터 복사 원본 작성시 저장소의 공간 부족을 포함한 기타 오류가 발생한다면 이를 사용자에게 알려야 한다.

N/A 해당사항 없음

구분 요구사항 수용

여부 처리 및 적용 방법 GR_01 분석 도구 기능들은 반드시 포렌식

적으로 강건한 환경에서 사용되어야 한다. N/A 해당사항 없음

GR_02

분석 도구 기능들은 입력 데이터의 수정을 최소한으로 유지해야 한다 만약 .

입력 데이터의 수정이 발생한다면 이를 , ○

분석하고자 하는 전자문서명 또는 분석 기간을 입력데이터로 활용함

는 를 의미

* GR general requirement

나 당해 연도 단계 정량적 연구성과 목표 및 달성도 . ( · )

구분 목표 달성도(%) 비고

특허 출원

국내 국외 계

특허 등록

국내 국외 계 국외 논문

게재

SCI 비SCI

계 국내 논문

게재

SCI 비SCI

계 국내 및 국제

학술회의 발표

SCI 비SCI

계

국제 표준화

기고서 제출 기고서 채택 표준안 채택

국내 표준화

기고서 제출 기고서 채택 표준안 채택

기술 이전

계약 건수 계약액 징수액 GR_03

분석 도구는 적어도 하나 이상의 파일 시스템을 지원해야 하고 분석 도구의 , 기능들은 도구에서 지원되는 파일 시스템과 파일 시스템에서의 메타 데이터를 정확히 인식할 수 있어야 한다.

N/A 해당사항 없음

GR_04

분석 도구는 증거 식별을 위해 증거 매체에 대한 데이터 추출과 분석 기능을 제공해야 한다.

○

전자적 흔적 수집 대상이 되는 시스템 기본정보가 EDS

에 저장되어 있음 server

GR_05

분석 도구 기능들은 동일한 환경에서 동일한 입력 데이터가 주어지면 항상 동일한 결과를 출력해야 한다.

○

에서는 웹 환경에서 EDS server

동일한 입력 데이터에 대한 동일한 분석 결과를 제공함

GR_06 분석 도구는 수행한 이벤트 로그를

기록할 수 있어야 한다. ○

에서 전자적 흔적 EDS server

분석 수행 시에 입력 값과 분석 유형 수행 일시 등의 로그를 , 파일로 기록함

다 당해 연도 단계 질적 성과 목표 및 달성도 . ( · )

구분 목표 달성도(%)/미달성사유 측정산식 자료수집방법 출처/

등록특허 질적평가지수(K-P

EG/SMART)

해당없음

특허별 (

∑

K-PEG/SMART 등급 점수) 전체 특허수 /

한국특허정보원, 한국발명진흥회 특허평가시스템 논문 IF (Impact

지수

Factor) 해당없음 ∑(논문별 IF지수) 전체 논문수 / SCI

게재기준 최근 년 2 평균

구분 목표 달성도(%) 비고

성과물

연구시설·장비 기술요약정보

생명자원

생명정보 생물자원 신품종 소프트웨어

화학물

인력 양성

학사 석사 박사

기타

시제품 성과 홍보

개발 전 개발 후

일자리 창출

연구인력 명 명

생산인력 명 명

연구개발성과 해당되는 성과만 기재

4. ( )

가 지식재산권 특허 실용신안 의장 디자인 상표 규격 신품종 프로그램 . ( , , , , , , , )

번호

지식재산권 등 명칭 건별 각각 기재

( )

국명

출원 등록 기

여 출원인 출원일 출원번호 NTIS 율

등록번호 등록인 등록일 등록번호 NTIS 등록번호

나 국내 논문 게재 .

번호 논문명 학술지명 주저

자명 호 국명 발행

기관

여부 SCI

비

(SCI/ SCI) 게재일 NTIS 등록번호

다 국내 및 국제학술회의 발표 .

번호 회의명칭 발표자 발표 일시 장소 국명

라 표준화 .

번호 수행 기관명 표준화 주제 표준화 기구 표준화 단계 관련 번호 제출 채택 일( ) 국가 yyyy.mm.dd

마 기술 거래 이전 등 . ( )

번호 기술 이전 유형 기술 실시 계약명

기술 실시 대상 기관

기술 실시 발생일

기술료 해당 연도 발생액

( )

누적 징수 현황

바 사업화 투자 실적 .

번호 연구개발 투자 설비 투자 기타 투자 합계 투자 자금 성격

사 사업화 현황 .

단위 명 년 ( : , )

번호 사업화 방식

사업화

형태 지역 사업화명 내용 업체명

매출액 매출

발생 연도

기술 국내 국외 수명

아 저작권 소프트웨어 서적 등 . ( , )

번호 저작권명 창작일 저작자명 등록일 등록번호 저작권자명 NTIS

등록번호 기여율

자 생명자원 생물자원 생명정보 화합물 . ( , )/

번호 생명자원 생물자원 생명정보( , )/화합물명 등록 기탁 번호/ 등록 기탁 기관/ 발생 연도

차 전문 연구 인력 양성 .

번호 분류 기준

연도

현황

학위별 성별 지역별

박사 석사 학사 기타 남 여 수도권 충청권 영남권 호남권 기타

카 산업 기술 인력 양성 .

번호 프로그램명 프로그램 내용 교육 기관 교육 개최 횟수 총 교육 시간 총 교육 인원

타 기술요약정보 .

연도 기술명 요약 내용 기술 완성도 등록 번호

하 보고서 원문 .

연도 보고서 구분 발간일 등록 번호

기타성과

□

○ 해당사항 없음

구매 금액이 천만원 이상인 연구시설 장비 구축 현황

5. 3 ㆍ

해당사항 없음 ○

연구시설 ․ 장비명 구축 금액 천원

( ) 구축일 활용 용도 설치 장소 NTIS

시설 장비 등록 번호

연구개발비 집행 실적 6.

단위 천원 ( : )

항목 금액

비목 계획 금액 사용액 잔액 비고

직접비 인 건 비

내부

인건비 지급

현금 37,400 31,167 6,233 현물 13,676 11,397 2,279

외부

인건비 지급

현금 현물

학생인건비 현금

소계 51,676 42,564 8,513

연구장비ㆍ 재료비

현금 현물

연구활동비 600 - 600

연구과제추진비 연구수당 위탁연구개발비

소계 51,676 42,564 9,113

간접비

인력지원비 연구지원비 성과활용지원비

소계

연구개발비 총액 51,676 42,564 9,113

연구 수행에 따른 문제점 및 개선 방향 7.

해당사항 없음

○

중요 연구 변경 사항 8.

해당사항 없음

○

기타 건의 사항 9.

해당사항 없음

○

붙임 1. 자체 보안관리 진단표

구분 체크항목 결과 체크

표 (√ )

비고 미실시 (

사유)

보안관리 체계

기관 내 보안관리규정을 제정 적용하고 있다

o / O(√), X( )

보안관리 조직이 있으며 자체 보안점검실시 등 잘

o ,

운영되고 있다 O(√), X( )

보안교육을 정기적 회이상 연 으로 실시하고 있다

o (1 / ) O(√), X( )

보안사고에 대한 방지대책 및 비상시 대응계획이 o

준비되어 있다 O(√), X( )

참여연구 원 관리

참여연구원에 대하여 보안서약서를 받았다

o O(√), X( )

참여연구원에게 보안관리의 중요성 등을 인식시키고 o

있다 O(√), X( )

연구개발 내용 결과/

관리

주요 연구자료 및 성과물의 무단유출 방지대책을 o

수립하고 있다 O(√), X( )

보안성 검토 방법 및 절차를 이행하고 있다

o O(√), X( )

기술이전 관련 내부규정 및 절차를 준수하고 있다

o O(√), X( )

연구시설 관리

연구시설 보안관련 내부규정 또는 지침을 이행하고 있다

o O(√), X( )

주요 시설에는 보안장비가 설치되어 있다

o O(√), X( )

보호구역이 지정되어 있다

o O(√), X( )

정보통신 망 관리

정보통신망 보안관련 내부규정 또는 지침이 구비되어 o

있다 O(√), X( )

보안관리 책임자의 승인 항목이 구분되어 있다

o O( )√ , X( )

주요 데이터에 대해 백업을 실시하고 있다

o O(√), X( )

개인용 정보통신장비 노트북 메모리 에 대하여

o ( , USB )

인가 관리중이다/ O(√), X( )

전산망 보호를 위한 및 등을 도입하여 적용하고

o HW SW

있다 O(√), X( )

직책 임무별 열람 권한을 차등화하여 부여하고 있다

o , O(√), X( )

붙임 2. 연구실 안전조치 이행표

구분 주요내용 일시

비고 미실시 (

사유)

안전관련 교육 및

훈련

연구실 안전 환경 조성 법령에 관한 사항

ㆍ 2016.01.20.

PM.3:00 연구실내 유해 위험요인 및 물질안전자료에 관한 사항

ㆍ ․ 2016.01.20.

PM.3:00 안전한 연구개발 활동에 관한 사항

ㆍ 2016.01.20.

PM.3:00 그 밖에 연구실 안전관리에 관한 사항

ㆍ 2016.01.20.

PM.3:00

연구실 안전진단

및 검사

연구개발 활동에 사용되는 기계 기구 전기 등의 이상유무

ㆍ ․ ․

및 보호 장비의 관리실태 점검 일상점검

연구실 내의 모든 인적 물적인 면에서의 물리화학적

ㆍ ․ ․

기능적 결함 여부 점검 분기

화재사고 등 연구 활동 종사자의 안전에 치명적인 ㆍ

위험을 야기할 가능성이 있는 인적 물적 연구 자원의 세부․ 적인 특별 점검

분기

연구내용 및 시설 안전조치

연구활동 시작 전 각 실험실 책임자가 육안으로 장비 및 ㆍ

시설 일상점검

연구활동종사자 불안전 행동 등 휴먼에러요인 점검

ㆍ 일상점검

기타 안전조치 이행내용

연구실험실 정리정돈 및 청결상태

ㆍ 일상점검

안전수칙, 안전표지 개인보호구 구급약품 등 , , ㆍ

실험장비 흄후드 등 관리 상태( ) 분기

연구실험실내 흡연 및 음식물 섭취 여부 일상점검

![그림 전자적 흔적 분석을 위한 접근 방법[3-4] o MFT 추상화 구조 및 분석 대상 파일시스템에 존재하는 MFT Entry 는 다음과 같은 구조를 가짐 파일의 특성은 MFT Entry 에 존재하는 속성으로 표현 그림 추상화 및 분석 대상[3-5] MFT Entry ◯나 윈도우 환경의 레지스트리 (Registry) 분석 레지스트리는 운영체제와 응용 프로그램에 필요한 정보를 저장하기 위한 계층형 - 데이터베이스 운영체](https://thumb-ap.123doks.com/thumbv2/123dokinfo/5433233.231962/13.892.166.786.412.689/파일시스템에-존재하는-존재하는-레지스트리-레지스트리는-운영체제와-프로그램에-데이터베이스.webp)

![그림 사용자 기기의 시스템 기본 정보 예시[3-6] o 최근 열람 및 저장한 전자문서 사용 흔적 분석 사용자 기기 내에서 최근 열렸거나 저장된 전자문서의 정보 제공 HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Explorer\Rec 의 에서 첫 번째 값이 가장 최근에 열어본 전자문서의 로그entDocsMRUListEx 를 저장 HKEY_CURRENT_USER\Software\M](https://thumb-ap.123doks.com/thumbv2/123dokinfo/5433233.231962/14.892.218.734.125.382/사용자-전자문서-열렸거나-전자문서의-microsoft-currentversion-전자문서의-로그entdocsmrulistex.webp)

![표 실행파일에 대한 운영체제의 고유 흔적 분석 정보[3-1]](https://thumb-ap.123doks.com/thumbv2/123dokinfo/5433233.231962/15.892.139.784.140.372/표-실행파일에-대한-운영체제의-고유-흔적-분석-정보.webp)

![그림 개념도[3-10] EDS agent](https://thumb-ap.123doks.com/thumbv2/123dokinfo/5433233.231962/17.892.185.759.128.345/그림-개념도-eds-agent.webp)

![그림 데이터 구조 및 수집 대상[3-12] $STANDARD_INFORMATION](https://thumb-ap.123doks.com/thumbv2/123dokinfo/5433233.231962/18.892.150.805.128.372/그림-데이터-구조-및-수집-대상-standard-information.webp)

![그림 사용자 기기 내의 전자문서 사용 이벤트 로그[3-14] o 전자문서의 전자적 사용 흔적 수집 및 전송 처리 EDS agent 는 운영체제의 파일시스템 변경 감지 컴포넌트에 의해 발생되는 이 벤트를 실시간 감지하여 전자문서의 생성 및 갱신 여부 판단 파일시스템 변경 감지 컴포넌트로부터 변경 이벤트 유형 생성 갱신 삭제 파일명 (,,, 변경 과 날짜 시간 전자문서 전체 경로명 정보를 수집), ,](https://thumb-ap.123doks.com/thumbv2/123dokinfo/5433233.231962/19.892.207.747.127.392/전자문서-전자문서의-운영체제의-파일시스템-컴포넌트에-전자문서의-파일시스템-컴포넌트로부터.webp)